Tor Browser – De ultieme gids voor 2025 op Tor Browser

Als je je afvraagt wat Tor is – en als je hier bent, dan is die kans groot – dan benje naar de juiste plek gekomen. Tor is de afkorting van The Onion Router, en we zullen de betekenis van die naam kort uitleggen. Het eerste wat je moet weten is dat Tor een manier is om je internetgebruik te verbergen, maar helemaal anders is dan een VPN. Ze kunnen wel samen worden gebruikt, een onderwerp wat we hier ook zullen bespreken.

Tor werd oorspronkelijk ontwikkeld door de Amerikaanse Marine, met als doel de Amerikaanse overheidscommunicatie te beschermen tijdens operaties van de geheime dienst. Het is nu een non-profit organisatie met als doel online privacy tools te onderzoeken en te ontwikkelen. Kortom, het Tor-netwerk verbergt je identiteit door je internetverkeer over verschillende Tor-servers (die eigenlijk andere computers zijn) te laten lopen.

Tor is een gateway naar het Deep Web, of Dark Web, waar de grootste meerderheid van het internet zich bevindt. Een populaire analogie om uit te leggen wat door standaard zoekmachines doorzoekbaar is in vergelijking met wat in het Deep Web is, is dat van de top van een ijsberg; het gedeelte van de ijsberg onder het oppervlak is het Deep Web. Dit kunnen websites zijn die per ongeluk of opzettelijk niet zijn geregistreerd bij één van de zoekmachines. Een voorbeeld hiervan is Silk Road, de online markt voor drugshandel die een aantal jaren geleden werd gesloten, die niet via normale browsers en zoekmachines zoals Google kon worden geopend.

Tor is ook erg populair bij journalisten, evenals activisten die leven of werken in landen met internetbeperkingen. Tor is een manier om deze censuur te omzeilen. Het is ook goed voor klokkenluiders zoals Edward Snowden, die informatie via Tor vrijgegeven.

Hoe werkt Tor?

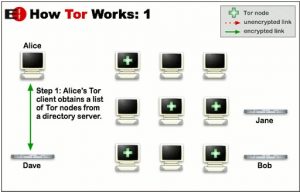

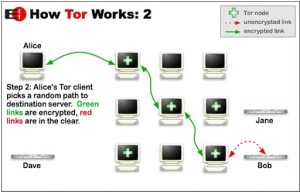

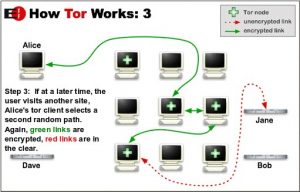

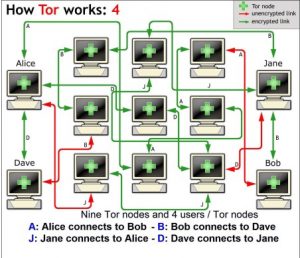

Om Tor te gebruiken, moet je de Tor Browser downloaden en installeren, die je kan gebruiken in plaats van Chrome, Firefox of welke browser je normaal gesproken gebruikt. Alles wat je doet op deze browser is dan afgeschermd voor de nieuwsgierige ogen van de overheid, hackers, Google Ads en andere adverteerders. Je gegevens worden gebundeld in versleutelde pakketten voordat je het Tor-netwerk binnentreedt. Daarna haalt Tor het deel van de koptekst van deze pakketten eruit, wat gebruikt kan worden om dingen te leren over de afzender te leren. Dit is informatie zoals de bron, de grootte, de bestemming en de timing van het pakket. Vervolgens codeert Tor de overige informatie, wat een normale internetverbinding niet kan doen. Tenslotte worden de versleutelde gegevens willekeurig over veel verschillende servers (genaamd relais) verstuurd. Iedere server decrypt en encrypt vervolgens opnieuw net genoeg van de gegevens om te weten waar ze vandaan komen en waar ze naartoe moeten. De versleutelde adreslagen die worden gebruikt voor het anonimiseren van datapakketten die via het Tor-netwerk worden verzonden zijn als een ui, vandaar de naam. De onderstaande afbeelding is een goede (zij het zeer vereenvoudigde en Engelstalige) uitleg over hoe Tor werkt.

Wat zijn de nadelen?

Het grootste, en meest direct opvallende nadeel van Tor, is de prestatie. Het feit dat de data door veel relais gaat, maakt het erg traag, vooral als het gaat om audio en video. Het is ook belangrijk om te weten dat je jezelf met Tor niet 100% onkwetsbaar maakt. Veel mensen zijn zelfs van mening dat Tor redelijk makkelijk te hacken is, omdat de exit node (het laatste relais voordat je informatie de bestemming bereikt) je verkeer kan zien als de site die je bezoekt geen SSL gebruikt (zoek naar HTTPS in plaats van alleen HTTP). Bovendien kunnen overheidsinstellingen zien of je Tor gebruikt, dus zelfs als ze niet kunnen zien wat je doet, is het een rode vlag voor ze.

Gebruik TOR met VPN

Tor en VPN kunnen in combinatie met elkaar worden gebruikt, hoewel de werking een beetje complex is: je kan "Tor-through-VPN” of "VPN-through-Tor” gebruiken, en er is een groot verschil tussen de twee configuraties. We zullen er niet in te veel detail op in gaan, maar zullen enkele verschillen uitleggen. Voordat we dit doen, moet je wel weten dat, ongeacht de instellingen hiervoor, het je prestaties aanzienlijk zal verminderen, aangezien zowel Tor als VPN de internetsnelheid vertraagt., Het combineren van de twee maakt dit effect nog groter.

Met Tor-through-VPN, is het pad jouw computer > VPN > Tor > internet. Het belangrijkste voordeel hiervan is dat je internetprovider niet weet dat je Tor gebruikt, hoewel het wel kan weten dat je een VPN gebruikt. Daarnaast ziet de Tor-entry node je IP-adres niet, wat een goede extra laag van beveiliging biedt. Deze configuratie heeft als nadelen dat je VPN je echte IP-adres kent, en je geen bescherming hebt tegen kwaadaardige Tor-exit nodes (de niet-SSL-websites die we hierboven hebben genoemd). Sommige VPN providers (zoals ExpressVPN, Privatoria en TorVPN bieden Tor-thourgh-VPN configuraties. Dit is goed, maar lang niet zo veilig als het gebruik van de Tor-browser, waar end-to-end Tor-encryptie wordt uitgevoerd.

Met VPN-through-Tor, is het pad jouw computer > Tor > VPN > internet. Deze configuratie, hoewel veiliger, vereist dat je je VPN configureert om met Tor te kunnen werken. Er zijn slechts twee diensten waarvan wij weten dat je dat ermee kan doen: AirVPN en BolehVPN. De voordelen voor deze setup zijn talrijk. Ten eerste: de VPN provider kan je echte IP-adres niet zien, maar ziet het IP-adres van de Tor-exit node. Als je zo ver wilt gaan, betaal je met Bitcoin via de Tor-browser, wat betekent dat de VPN-provider je echt niet kan identificeren, zelfs als het logboeken bijhoudt. Het volgende voordeel is bescherming tegen kwaadaardige Tor-exit nodes, doordat je gegevens door het VPN worden gecodeerd. Dit heeft ook het toegevoegde effect van het omzeilen van een aantal blokkades op Tor-exit nodes (censuur) die bestaan met de Tor-through-VPN setup.

Hoe Tor te gebruiken

Het eerste wat je moet doen om Tor te gebruiken, is de Tor-browser downloaden. Dit is eigenlijk een aangepaste versie van Firefox. Van hieruit kan je voorzorgsmaatregelen nemen om de pakket handtekening te verifiëren. Dit zorgt ervoor dat iedereen met een vijand die hen misschien een kwaadaardige versie probeert te laten gebruiken, de juiste versie heeft.

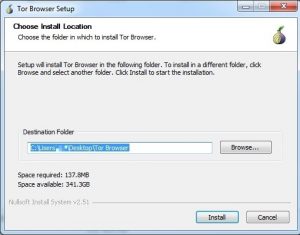

De volgende stap is om de Tor-browser te installeren. Het installeert niet als een normaal programma doordat het automatisch je desktop als bestemming gebruikt. Dit komt doordat Tor onafhankelijke software is die niet integreert in Windows zoals gebruikelijke programma’s, waardoor je de browser overal kunt uitvoeren, zoals vanaf een USB-drive. Als je de locatie voor de installatie wilt wijzigen, klik je op Bladeren en selecteer je de gewenste locatie. Hierna is het installatieproces net als iedere andere.

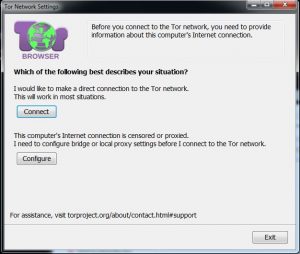

Nadat de browser is geïnstalleerd, wordt een map genaamd Tor Browser aangemaakt waar je installatiebestemming is ingesteld. Daarbinnen zie je Start Tor Browser. Klik erop en je krijgt de mogelijkheid om direct met het Tor Network te verbinden of om eerst proxy instellingen te configureren. Voor de meesten volstaat de directe verbinding optie. Als je de methode Vpn-through-Tor gebruikt, als je een proxy gebruikt, of als je een netwerk werkt dat wordt gecensureerd of gecontroleerd gebruikt, moet je wél handmatig configureren met de tweede optie.

Controleer zodra je in de Tor Browser zit dat je correct bent aangesloten door naar een IP-adrescontrole zoals whatsmyip.org te gaan. Als je niet je oorspronkelijke IP-adres ziet, ben je goed aangesloten!

Zodra je binnen bent, zijn er enkele tips die wij je aanraden om op te volgen:

-

- Ga niet naar HTTP websites, maar alleen naar sites die HTTPSTor is slechts een verkeersrouter en versleutelt al het verkeer binnen het Tor-netwerk. Het versleutelt echter geen verkeer buiten het Tor-netwerk. Hierdoor ben je kwetsbaar zodra je verkeer de exit nodes bereikt, aangezien het daar ongecodeerd is. Daarom moet je altijd end-to-end-encryptie zoals SSL of TLS gebruiken, evenals sites bezoeken die HTTPS gebruiken. Het is ook verstandig te overwegen om de HTTPS Everywhere plugin te gebruiken.

- Gebruik geen P2P-verkeer in Tor. Tor is niet gebouwd voor peer-to-peer file sharing en zal waarschijnlijk geblokkeerd worden door veel exit nodes. Het gebruik van P2P-verkeer op Tor vertraagt het browsen van andere gebruikers en is een bedreiging voor je online anonimiteit als BitTorrent-klanten je IP-adres verzenden naar de BitTorrent trackers en andere collega’s.

- Verwijder cookies altijd.Je kan een add-on gebruiken, zoals Self-Destructing Cookies om cookies automatisch te verwijderen.

- Gebruik geen echt e-mailadres.Als je een e-mail stuurt, en je gebruikt je echte e-mailadres terwijl je Tor gebruikt, is dat zoals ‘naar een gemaskerd bal gaan, maar met een naamkaartje op je kostuum.’

- Gebruik geen Google. Google is berucht om het verzamelen van informatie over de browsegewoontes en de zoekgegevens van de gebruikers om hun advertentie-inkomsten te vergroten. Gebruik in plaats daarvan zoekmachines zoals DuckDuckGo.

Tot slot over Tor

Persoonlijke privacy is steeds meer in het geding omdat de overheid, hackers en zelfs onze geliefde Google meer geavanceerde manieren hebben gekregen om ons te hacken en te volgen. Tor is een uitstekende stap om anoniem te zijn op het internet, zelfs met zijn bekende gebreken en kwetsbaarheden,. Het is echter maar een stukje van de puzzel, en andere voorzorgsmaatregelen moeten genomen worden als je jezelf echt wil beschermen. Je moet goed nadenken over hoe je jezelf op het internet begeeft.

Als je jezelf echt wil beschermen, overweeg dan één van de onderstaande VPN’s in combinatie met de Tor-browser.

Voel je vrij om een reactie te geven over hoe dit artikel kan worden verbeterd. Jouw feedback is waardevol!