Complete cyberveiligheidsgids voor MKB'ers in 2025

De cyberbeveiliging dreigingen worden iedere dag groter en er gaat geen dag voorbij zonder dat er een verhaal over één of ander soort schending of gegevensdiefstal in het nieuws is. Degenen die een klein of middelgroot bedrijf runnen weten dat cyberveiligheid cruciaal is en dat we veel aandacht aan deze kwestie zouden moeten besteden. Het probleem is echter dat veel mensen niet weten waar ze moeten beginnen.

Cyberveiligheid kan overweldigend en verschrikkelijk ingewikkeld lijken. Niet iedere manager of eigenaar van een kleine bedrijf heeft een technische achtergrond, dus het zich een weg banen door alle technische termen en tegenstrijdige informatie kan zelfs de meest voorzichtige en op veiligheid georiënteerde mensen onder ons afschrikken.

We hebben deze handleiding samengesteld voor dit type persoon. Als u een drukbezette manager bent, en al uw tijd in het runnen van uw eigen bedrijf gaat zitten, heeft u niet de tijd om een gevorderde technologische expert te worden op alle gebieden van cyberveiligheid. Maar als u deze gids leest en samen met uw team (met inbegrip van de mensen die u inhuurt om de computer hardware, software en netwerken in te stellen) de veiligheidsmaatregelen die wij beschrijven implementeert, zal u ’s nachts beter slapen. Het beveiligen van uw bedrijf is echt niet zo moeilijk als sommige experts het laten lijken. Met een beetje geduld en begeleiding, kunt u veiligheidsmaatregelen van wereldklasse nemen voor zelfs de kleinste bedrijven.

1. Bepaal uw kwetsbaarheid

De eerste stap in het beschermen tegen cybersecurity bedreigingen is door uw kwetsbaarheid te bepalen. Als u niet weet wat uw zwakheden zijn, hoe kunt u ze dan wegnemen? Als u niet weet wat voor een soort gegevens uw bedrijf opslaat, hoe moet u ze dan beschermen?

Begin met het identificeren van de “kroonjuwelen” van uw bedrijfsgegevens. Wat zijn de essentieelste gegevens die uw bedrijf in zijn bezit heeft?

Dit kan van alles zijn, van uw intellectuele eigendom tot klanten- en cliëntgegevens, inventaris, financiële informatie, et cetera. Waar slaat u al deze gegevens op? Zodra u de antwoorden op deze vragen heeft, kunt u beginnen met nadenken over de risico’s waaraan uw gegevens blootstaan.

Breng zorgvuldig alle processen in kaart waar u en uw personeelsleden bij betrokken zijn waarna u al deze gegevens kunt verzamelen, opslaan en verwijderen. Denk over alle punten tijdens dit proces waar een gegevenslek zou kunnen ontstaan of waar de gegevens gestolen zouden kunnen worden. Denk ook na over de gevolgen van een cybersecurity lek, voor u, uw werknemers en uw klanten, cliënten en zakenrelaties. Nadat u dit heeft gedaan kunt u beginnen met voorzorgsmaatregelen nemen.

2. Bescherm uw computers en apparaten

Uw computers en andere apparaten zijn de portalen waarmee bijna alles wat van belang is voor uw bedrijf wordt gedaan. Maar omdat deze apparaten aan het internet en een lokaal netwerk zijn aangesloten, zijn ze kwetsbaar voor aanvallen. Dit zijn onze richtlijnen voor het opvoeren van uw beveiliging over het hele spectrum van uw bedrijf zijn computer systemen.

A. Werk uw software bij

De allereerste stap (en waarschijnlijk de gemakkelijkste) om ervoor te zorgen dat uw systemen niet kwetsbaar zijn voor aanvallen is door ervoor te zorgen dat u altijd de meest bijgewerkte versie van uw belangrijkste bedrijfssoftware gebruikt. Criminele hackers spenderen hun tijd aan het zoeken naar fouten in populaire software, en zoeken mazen in de beveiliging om in het systeem te komen. Ze doen dit om verschillende redenen: om geld te verdienen, een politiek statement te maken, of eenvoudigweg omdat ze het kunnen. Dit binnendringen in uw systeem kan onzeglijk veel schade aanrichten aan uw bedrijf. Hackers kunnen uw klanten credit card gegevens stelen, of wachtwoorden van uw computer stelen. Uw bedrijf zou echt in de problemen kunnen komen als dit gebeurt.

Microsoft en andere software bedrijven zijn altijd op zoek naar kwetsbaarheden in hun software. Wanneer ze er één vinden, geven ze een update vrij die de gebruikers kunnen downloaden. Ervoor zorgen dat deze updates worden gedownload zodra ze uit zijn gekomen is zo gemakkelijk, dat je je afvraagt waarom zoveel bedrijven hier niet zorgvuldig mee omgaan.

In 2017, raakte een wereldwijde aanval met ransomware, oftewel gijzelsoftware, genaamd “Wanna Cry” duizenden slachtoffers, met inbegrip van reusachtige organisaties zoals Fedex en de Nationale Gezondheidsdienst van Groot-Brittannië (lees hieronder meer over ransomware). Voor de aanval gaf Microsoft een patch vrij, een software update waarmee het probleem opgelost zou zijn, maar veel systeembeheerders verzuimden de update te installeren, wat heeft geleid tot de massale aanval. Gelukkig werd de aanval op tijd gestopt, maar dit is niet altijd het geval. De gemakkelijkste manier om te voorkomen dat u het volgende slachtoffer van hackers wordt is door uw software bewust bij te werken.

Waar begin ik?

- Als jouw systeem door een systeembeheerder wordt beheerd, zorg er dan voor dat ze op de hoogte zijn van software updates zodra ze uit zijn gekomen en dat ze bovenop het bijwerken van uw systeem zitten.

- Als u een kleine onderneming heeft waar u uw computers zelf beheert, laat u eenvoudig de updates van uw besturingssysteem toe. Zodra uw systeem is bijgewerkt, moet u uw computer opnieuw opstarten.

B. Bescherm uw PC tegen virussen

Virussen zijn kwaadwillige programma’s die uw computer zonder enige waarschuwing besmetten. Virussen zijn tot veel dingen in staat, maar gewoonlijk verkrijgen ze toegang tot je bestanden en verwijderen of wijzigen ze die. Virussen verspreiden snel doordat ze zich verdubbelen en automatisch worden verzonden naar mensen in uw contactlijst. Als één computer in uw netwerk een virus krijgt, kan het snel door uw hele bedrijf verspreiden en op deze manier tot significant gegevensverlies leiden. Als u met uw cliënten of klanten communiceert per mail (wat wij zo ongeveer allemaal wel doen), dan loopt u het risico om hen eveneens te besmetten.

Malware en ransomware zijn twee van de gevaarlijkste typen virussen die tegenwoordig in omloop zijn. Er zijn een paar verschillen tussen malware en ransomware. Malware staat voor ‘kwaadwillige software’. Het werkt door het slachtoffer nietsvermoedend bepaalde software te laten downloaden en daardoor toegang te verkrijgen tot de computer van het slachtoffer. Het kan traceren wat u op uw computer opent, kan gevoelige informatie stelen of spam via e-mail verspreiden.

Ransomware is een specifiek type malware. Het blokkeert uw computer en voorkomt dat u toegang krijgt tot belangrijke bestanden tot u het losgeld betaalt. Ransomware werkt door het coderen van uw dossiers met een privé sleutel die alleen toegankelijk is voor de makers. De Wanna-Cry-aanval die hierboven werd genoemd, was een soort ransomsoftware. Het losgeld betalen helpt niet per definitie: er is geen garantie dat de hackers uw bestanden daadwerkelijk zullen decoderen.

Er zijn enkele basis stappen die u kunt doorlopen om te voorkomen dat uw computer geïnfecteerd raakt met virussen. Ten eerste, installeer antivirus software op alle computers binnen uw bedrijf. Antivirus software scant alle inkomende e-mailberichten, alsmede bestanden die op dat moment op uw laptop staan, en verwijdert de virussen die worden gevonden of stopt deze virussen in quarantaine. Hackers ontwikkelen voortdurend nieuwe virussen, dus u moet uw antivirus software regelmatig bijwerken. De beste softwareleveranciers zullen een feature bevatten die van uw computer beveelt dat nieuwe updates automatisch worden gedownload. U zou ervoor moeten zorgen dat uw personeel weet dat je verdachte bestanden niet moet openen, en dat ze weten dat ze bijlagen in e-mails van bronnen die ze niet vertrouwen meteen moeten verwijderen.

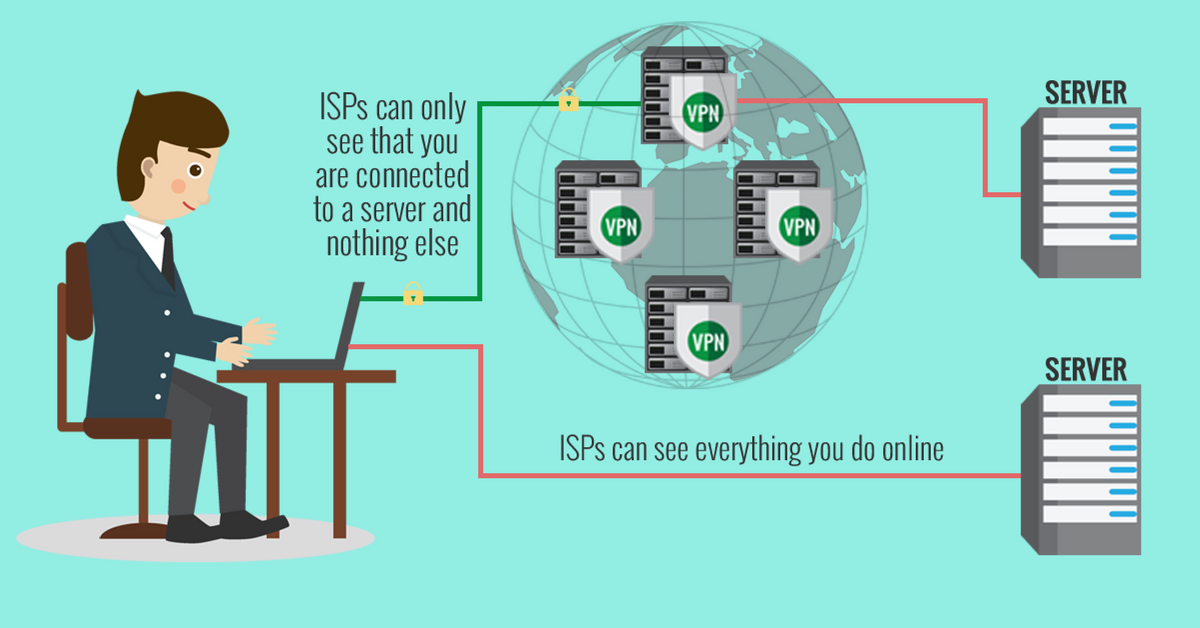

Het gebruiken van een VPN bij toegang tot het internet kan uw veiligheid ook verhogen. VPN’s staan u toe om anoniem het internet te gebruiken, en omdat alle data gecodeerd worden maakt het hackers heel lastig om uw computer te traceren. Goede VPN aanbieders zullen u een veiligheidswaarschuwing geven op het moment dat u toegang wil krijgen tot verdachte URLs.

Als u reeds het slachtoffer van een ransomeware aanval bent, is het niet te laat. Deze stapsgewijze handleiding zal u helpen een aanval te verslaan.

Waar begin ik?

- Werk u antivirus software bij, of als je er geen hebt, installeer er nu een.

- Leer uw personeel dat ze geen verdachte bijlagen moeten openen.

- Gebruik het internet alleen met een VPN.

- Lees hoe je een ransomware aanval een halt toe moet roepen, voor het geval dit nodig blijkt te zijn.

C. Stel een firewall in

Zoals de meeste ondernemingen vandaag zijn alle apparaten in uw kantoor waarschijnlijk verbonden met een breedband internetverbinding die altijd is ingeschakeld. Als dit het geval is, is de kans groot dat criminele hackers tenminste één keer hebben geprobeerd toegang te verkrijgen tot uw computer netwerk. Hackers doen dit willekeurig, maar wanneer ze een geldig computeradres vinden, zullen ze alle kwetsbaarheden gebruiken om toegang tot uw netwerk en tot individuele computers op het netwerk te krijgen.

Het installeren van een firewall is de beste manier om dit soort aanvallen te voorkomen. Firewalls werken door verschillende delen van het netwerk van elkaar te scheiden, waardoor alleen geautoriseerd verkeer door het beveiligde deel van het netwerk kan gaan. Als u een klein bedrijf heeft, zal uw firewall uw lokaal privé-netwerk afschermen van het ruimere internet. Een goede firewall onderzoekt elk gegevenspakket dat door uw netwerk stroomt om te controleren of het legitiem is en filtert de pakketten die het als verdacht aanmerkt. Om te voorkomen dat hackers afzonderlijke computers in uw netwerk kunnen targetten, verduistert de firewall de individuele identiteit van elke computer.

Het installeren van een firewall is ingewikkeld en zou moeten worden gedaan door een getrainde professional. Dat maakt uw taak eenvoudig: u hoeft alleen maar met uw systeembeheerder te spreken en ervoor te zorgen dat uw netwerk wordt beschermd.

Hoe begin ik?

- Bel uw systeembeheerder, vraag of uw lokale netwerk een firewall heeft, en zo niet, vraag hem of haar dan om er een te installeren.

D. Speciale voorzorgsmaatregelen voor laptops en andere mobiele apparaten

Omdat ze draagbaar zijn en daarom ook buiten het kantoor kunnen worden gebruikt, lopen laptop ‘s een groot risico op een beveiligingslek. Ze zijn een doelwit voor dieven omdat ze gemakkelijk te stelen en daarna te verkopen zijn. Medewerkers kunnen ook achteloos omgaan met hun werklaptops, aangezien de meeste bedrijven de machine eenvoudigweg zullen vervangen als deze wordt verloren of gestolen. Het vervangen van een laptop is echter een aanzienlijke financiële investering, vooral voor een klein bedrijf. Maar dit is niet eens het grootste probleem. Personeelslaptops, vooral die van leidinggevend personeel, bevatten hoogstwaarschijnlijk gevoelige informatie die schadelijk kan zijn voor het bedrijf als het in verkeerde handen valt.

Er zijn een paar voorzorgsmaatregelen die u en uw personeel moeten nemen om diefstal van laptop ‘s te voorkomen en om de ergste gevolgen te voorkomen als de bedrijfslaptop wordt gestolen. Ten eerste, wanneer een medewerker een laptop gebruikt in een openbare ruimte, of zelfs tijdens een vergadering of conferentie, moet hij of zij altijd zorgen dat de laptop in zicht blijft. Laptop ‘s moeten in de handbagage worden bewaard en mogen niet worden achtergelaten in ruimtes voor bagageopslag in hotels of luchthavens.

Hackers hebben ook eenvoudig toegang tot gegevens op een laptop of mobiel apparaat als de verbinding zich niet op een beveiligd netwerk bevindt. Er zijn een aantal maatregelen die we aanbevelen om uw gegevens te beschermen, zoals het gebruik van een sterk wachtwoord, een back-up maken van al het werk dat u op uw laptop hebt gedaan voorafgaand aan een reis en het coderen van uw gegevens. Deze richtlijnen zijn vooral relevant met betrekking tot laptops. We verkennen ze verder in deel 3, “Bescherm uw gegevens”.

Het loont zich om vooruit te denken over de eventualiteit dat één van de bedrijfsapparaten gestolen zal worden. Als u een cloudoplossing voor om het even welke van uw softwarebehoeften gebruikt, dient u de aanbieders mobiele apparaten management features te bekijken. De belangrijkste cloud aanbieders bieden de mogelijkheid om een apparaat uit de cloud te verwijderen op het moment dat het apparaat kwijt raakt. Dit advies is ook van toepassing op smartphones van het bedrijf.

Er zijn een aantal maatregelen die u kunt treffen om uw bedrijfssmartphones te beveiligen en deze handleiding specifiek voor iPhones zal u door dit proces loodsen. Er zijn een aantal beveiligings-applicaties die we aanbevelen, evenals manieren om de instellingen van uw telefoon te wijzigen om deze veiliger te maken.

Een van de beste manieren om apparaten te beschermen – of het nu laptops, smartphones, het Alexa-apparaat van Amazon of zelfs je PS4 op kantoor betreft (als je het leuke kantoortype met een gameconsole bent!) – is door een VPN te installeren die alle gegevens die door deze toestellen gaan codeert. U hoeft niet per se een VPN op elk apparaat te installeren; in plaats daarvan kunt u het rechtstreeks op uw kantoorrouter installeren. Op die manier worden alle apparaten die gebruikmaken van de internetverbinding op kantoor beschermd.

Het is ook belangrijk om een beleid te formuleren met daarin vastgelegd op welke apparaten u personeelsleden toestaat te werken. Veel bedrijven moedigen hun werknemers aan om hun eigen laptops en andere apparaten mee naar kantoor te nemen, omdat dit veel goedkoper is dan elke medewerkers bedrijfsapparatuur aan te bieden. We raden u aan dat u alle persoonlijke apparaten die voor werkdoelen worden gebruikt, van antivirussoftware te voorzien en regelmatig de updates te installeren.

Waar begin ik?

- Werk alle bedrijfslaptops en smartphones bij met de nieuwste antivirussoftware en updates voor het besturingssysteem.

- Formuleer een beleid met daarin vastgelegd welke apparaten op het werk kunnen worden gebruikt en welke beveiligingsfuncties ze moeten bevatten.

- Neem contact op met cloud computing providers en vraag hen hoe ze kunnen helpen met het beheer van mobiele apparaten.

3. Bescherm uw gegevens

Het maakt niet uit wat voor een type bedrijf u runt, uw bedrijf steunt op gegevens. Zonder uw klantcontactinformatie, uw inventaris, uw eigen gegevens en alles daartussenin, zou u simpelweg niet als een bedrijf kunnen functioneren. Uw gegevens kunnen op allerlei manieren verloren gaan. Uw hardware kan beschadigd raken of kapot gaan, hackers kunnen uw systeem binnendringen en meenemen, of u kunt worden getroffen door een natuurramp. Het is daarom uw doel om uzelf te verzekeren tegen gegevens verlies door voorzorgsmaatregelen te nemen tegen de ergste gevolgen ervan.

A. Maak regelmatig back-up ’s van cruciale gegevens

Er zijn twee verschillende soorten back-ups. Wanneer u een volledige back-up maakt, maakt u een kopie van het geheel van de gegevens die u hebt geselecteerd en plaatst u deze op een ander apparaat of draagt u het over naar een ander medium. Met een gedeeltelijke back-up voegt u daarentegen eenvoudig de gegevens toe die zijn gemaakt sinds de laatste keer dat u een back-up van uw systeem hebt gemaakt.

De eenvoudigste en meest efficiënte methode is om de twee te combineren. Voer periodiek een volledige back-up uit en elke dag een gedeeltelijke back-up. Of u kunt elke nacht na werktijd een volledige back-up maken. Het is essentieel om te testen of uw back ups werken: al uw gegevens kwijtraken en merken dat uw back-up systemen niet werken, zou een tragedie zijn. U kunt dit doen door een testgedeelte van uw gegevens naar een nieuwe locatie te herstellen. Dit zal u verzekeren dat uw back-upsystemen werken en u helpen bij het identificeren van problemen in het back-upproces.

Er zijn veel verschillende manieren om een back-up van uw gegevens te maken. U kunt het op een fysiek apparaat plaatsen, zoals een USB-stick of een tweede harde schijf, of het in een gedeelde map op uw netwerk plaatsen. U kunt ook back ups maken op een veilige externe locatie. Een back-up van uw gegevens naar een specifieke locatie zal u echter niet helpen als natuurrampen of diefstallen toeslaan. We raden ten zeerste aan dat alle bedrijven investeren in een op de cloud gebaseerd back-upsysteem – zie het volgende gedeelte voor meer informatie.

Waar begin ik?

- Evalueer het bewaarbeleid van uw bedrijf. Is er een back-up gemaakt van al uw cruciale gegevens? Zo ja, waar houdt u die gegevens?

- Werk met uw systeembeheerder of IT medewerkers om het wekelijkse back-up plan uit te voeren. Test je back-up systeem zodat je zeker weet dat deze werkt.

- Test uw back-up systeem om zeker te weten dat het werkt.

B. Codeer gevoelige bedrijfsgegevens in de cloud

Vandaag de dag houden de meeste bedrijven, zo niet allen, hun gegevens op een cloud gebaseerd platform. Dit kan een cloud gebaseerd opslagsysteem zijn, zoals Dropbox, of een SaaS (software als service)-platform, zoals Salesforce. Omdat we verwijzen naar deze systemen als de “cloud”, hebben we de neiging om te veronderstellen dat onze gegevens veilig in een abstracte, virtuele ruimte blijven. In de werkelijkheid betekent het echter dat uw gegevens niet worden opgeslagen op uw vaste schijf of lokale netwerk, maar veeleer op de externe computer faciliteiten van uw cloud-gebaseerde dienst. Kijk daarom zorgvuldig naar het soort veiligheidsmaatregelen dat de provider heeft ingesteld en of de gegevens op een toereikend niveau worden beschermd.

Er zijn een aantal manieren waarop u kunt controleren of uw bestanden in de cloud veilig zijn. De gemakkelijkste en meest veilige benadering is het handmatig coderen van je bestanden, en er zijn een aantal programma’s die je hier bij kunnen helpen. Dit betekent dat u niet hoeft te vertrouwen op de veiligheid van de provider van uw cloud, en dat u het zonder zorgen kunt gebruiken. Let wel op dat u niet uw coderingssleutel upload.

Dat gezegd hebbende zou u de opties van uw cloud opslag zorgvuldig moeten onderzoeken. Er zijn steeds meer aanbieders op de markt, en sommige van de kleinere en minder bekende aanbieders hebben eigenlijk robuustere beveiligingsfuncties dan de grote namen. Sommige van deze diensten coderen automatisch uw bestanden voordat ze worden geüpload op de cloud.

Een andere optie is volledig gebruik van de BitTorrent Sync, dat een geheel gratis service is. BitTorrent Sync werd ontworpen als een vervanging voor cloud-gebaseerde systemen maar geen bestanden opslaat in de cloud. In plaats daarvan kun je samen aan documenten werken via een peer-to-peer (P2P) bestandsuitwisseling platform. Deze diensten gebruiken vaak de hoogste kwaliteit AeS-256 versleuteling en een dubbele gebruikersverificatie, die extra beveiliging vormen.

Deze ultieme handleiding voor online privacy legt het nog meer uit.

Waar begin ik?

- Beoordeel welke bedrijfsgegevens belangrijk zijn. Hoeveel hiervan is opgeslagen als back-up of op een cloud platform, en is dit platform veilig?

- Onderzoek welk cloud platform het beveiligingsniveau biedt dat het beste bij de behoeften van uw bedrijf past.

C. Bescherm uw wachtwoorden

De meest gebruikte manier voor het verifiëren van de identiteit van degene die toegang probeert te verkrijgen tot een netwerk of uw belangrijke gegevens is via een wachtwoord. In tegenstelling tot andere high-tech-verificatie systemen zoals smart cards en vingerafdrukken of iris scans, zijn wachtwoorden nuttig omdat zij niets kosten en gemakkelijk in gebruik zijn. Wachtwoorden zijn echter ook open voor aanvallen. Hackers hebben verfijnde, geautomatiseerde hulpmiddelen ontwikkeld die hen toelaten om eenvoudige wachtwoorden in slechts een paar minuten te kraken. Ze kunnen ook verschillende frauduleuze methoden gebruiken voor toegang tot de wachtwoorden van uw bedrijf, zoals een phishing-aanval, waarin ze zichzelf als een officiële entiteit (zoals Google) en truc mensen vermommen in het verlenen van hun wachtwoorden.

Wachtwoorden kunnen door een verscheidenheid aan redenen ineffectief worden. Vaak vergeten we wachtwoord bescherming van onze gevoelige documenten, wat betekent dat iedereen die één van de computer van uw bureau gebruikt toegang tot deze documenten kan krijgen. Om te voorkomen dat wachtwoorden worden vergeten, schrijven veel medewerkers deze open en bloot op een papier. En, nog crucialer, mensen hebben de neiging om zwakke, gemakkelijk te onthouden wachtwoorden steeds opnieuw te gebruiken en nooit het wachtwoord te wijzigen. Al deze fouten geven hackers vrij spel.

Deze zeven stappen voor het creëren van een sterk wachtwoord zal helpen om hack-aanvallen te voorkomen:

- Maak verschillende wachtwoorden aan voor verschillende diensten

- Verander je wachtwoorden regelmatig

- Kies een sterk wachtwoord

- Kies voor twee-staps-verificatie

- Schakel ‘automatisch aanvullen’ voor gebruikersnamen en wachtwoorden uit.

- Gebruik een wachtwoord manager – een applicatie of programma die veilig de wachtwoorden van alle gebruikers opslaat.

- Verstuur uw wachtwoord niet via e-mail of per telefoon

Het creëren van een sterker wachtwoord is niet zo moeilijk. Gebruik een wachtwoord tool, zoals deze, die u vertelt hoe goed uw wachtwoord is en hoe lang het zou duren voordat een hacker deze gekraakt heeft. U kunt ook een beveiligde willekeurige wachtwoord generator gebruiken, die een volledig willekeurig wachtwoord zal aanmaken.

Het opleiden van uw medewerkers over het belang van sterke wachtwoorden is cruciaal als je wachtwoorden een sleutelrol wil toebedelen in uw arsenaal van cyber

veiligheid, in plaats van een achterdeur waar hackers gemakkelijk door naar binnen kunnen lopen.

Waar begin ik?

- Laat al uw werknemers hun wachtwoorden controleren met een wachtwoord meter tool. Als hun wachtwoorden binnen een paar minuten of zelfs uren te kraken zijn, kun je van ze verlangen dat ze hun wachtwoorden wijzigen naar een veiliger wachtwoord.

- Schakel twee-staps-verificatie in, indien mogelijk, voor alle accounts van uw werknemers.

D. Ken bevoegdheden toe

Als u denkt aan wie toegang tot gevoelige informatie in uw bedrijf heeft, is het antwoord waarschijnlijk teveel mensen. Tref maatregelen om de toegang tot uw systeem te beperken. Alleen die medewerkers die zijn gemachtigd om uw systeem te beheren en om software te installeren zouden beheerdersaccounts moeten krijgen.

Bedrijven kunnen ook laks zijn door meerdere medewerkers één login en wachtwoord te laten delen. Dit maakt het onmogelijk om te bepalen hoe of wanneer er een inbreuk op uw systeem is geweest. Geef elke gebruiker zijn of haar eigen account met machtigingen die specifiek zijn voor zijn of haar baan. Als u Windows gebruikt, kunt u gebruikers verschillende machtigingsniveau s op basis van rollen binnen uw bedrijf toewijzen. Indien een personeelslid voor langere tijd afwezig is, of uw bedrijf heeft verlaten, is het van belang hun toegang en machtigingen zo spoedig mogelijk in te trekken.

Waar begin ik?

- Werk samen met uw systeembeheerder om het toegangsniveau van iedere medewerker te beoordelen.

- Verander uw bevoegdheden zodat elk personeelslid slechts toegang heeft tot de software en instellingen die voor zijn of haar baan worden vereist.

E. Bescherm uw draadloze netwerken

Een andere manier waarop hackers uw systeem binnen kunnen dringen is via het draadloos netwerk van uw kantoor. Omdat de Wi-Fi netwerken gebruik maken van een radio koppeling in plaats van kabels om computers te verbinden met het internet, is niets meer nodig dan bewegingen op het radiobereik van uw netwerk en een paar gratis software tools om binnen te komen. Indringers die toegang hebben tot uw netwerk kunnen uw bestanden stelen en schade toebrengen aan uw systemen. Terwijl Wi-Fi apparaten beveiligingsfuncties hebben om dit te voorkomen, hebben de meesten deze functies standaard uitgeschakeld om het setup-proces te vergemakkelijken.

Als u gebruik maakt van een Wi-Fi netwerk, zorg er dan voor dat deze beveiligingsfuncties zijn ingeschakeld. U kunt ook draadloze toegang tot kantooruren beperken zodat hackers niet ’s nachts in uw systeem kunnen. Ook kunt u voorkomen dat voorbijgangers uw netwerk gebruiken door de Wi-Fi toegang tot specifieke computers te beperken door het instellen van toegangspunten.

Waar begin ik?

- Vraag uw ICT er om ervoor te zorgen dat uw Wi-Fi de hoogste beveiligingsfuncties ingeschakeld heeft en dat de WiFi-toegang beperkt is tot de kantooruren.

F. Veilig surfen op het internet

Terwijl u en uw medewerkers op het internet surfen, worden uw activiteiten bijgehouden op vele kleine, subtiele en onmerkbare manieren. Deze activiteiten kunnen vervolgens zonder uw toestemming worden samengebracht door derden. Uw werknemers zouden per ongeluk naar gevaarlijke websites kunnen surfen die de gegevens van uw bedrijf kunnen stelen. Daarbij zouden uw persoonlijke of zakelijke gegevens kunnen worden aangetast indien het wordt ingevoerd in websites via een niet-gecodeerde verbinding.

De beste manier om je verbinding te coderen en zowel de privacy van je onderneming en je persoonlijke privacy te waarborgen is door het installeren van een VPN. Een VPN, of een virtueel particulier netwerk, maskeert het IP adres van uw bedrijf en codeert de gegevens tijdens het browsen. U kunt er ook anoniem mee browsen, wat belangrijk kan zijn als uw bedrijf regelmatig onderzoek doet naar de concurrentie, of als de samengevoegde browse geschiedenis bedrijfsinformatie aan uw concurrenten zou kunnen onthullen.

Het nadeel van het gebruik van een VPN is dat een betrouwbare VPN met veel opties geld kost omdat u een maandelijks abonnement moet afsluiten. Veel individuen en bedrijven hebben als alternatief gekozen voor het gebruik van een gratis web proxy. Het probleem is dat we niet precies weten wie de personen zijn die achter de gratis proxy’s zitten; ze zouden heel goed zelf hackers kunnen zijn, of ze zouden kunnen worden gebruikt voor het verzamelen van informatie voor verschillende publieke of private doeleinden. Een proxy verbergt uw identiteit en de activiteit op de sites die u bezoekt, maar kan potentieel alles zien wat u online doet. Dit is een van de redenen dat we het aanraden om te investeren in een VPN in plaats van een proxy, as u echt veilig wil browsen.

U kunt uw veiligheid ook versterken door een aantal beveiligingsfuncties toe te voegen aan uw browser. Omdat de Firefox-browser open source is zijn er door de tijd heen vele robuuste beveiliging add-ons voor gecreëerd. Het gaat hierbij om multifunctionele ad-blockers, codering extensies, bescherming van de gegevens van de browser, cookie en cache managers, en meer. Bekijk voor meer informatie de volledige lijst van 20 Firefox security add-on aanbevelingen.

Waar begin ik?

- Overweeg een abonnement op een VPN dienst die zakelijke oplossingen biedt.

- Start met behulp van de Firefox-browser met beveiliging add-ons die passen bij uw bedrijf.

G. Bescherming van gevoelige gegevens gemaakt door externe werknemers en werknemers onderweg

Veel kleine bedrijven hebben externe werknemers in dienst voor het uitvoeren van een breed scala aan taken. Met het internet is werken met anderen over de hele wereld gemakkelijk te doen. Het inhuren van externe arbeiders heeft veel voordelen: het betekent dat je geen werknemer in hoeft te huren voor een specifieke technische of eentonige taak, en het betekent ook dat u de keus hebt uit vele gekwalificeerde kandidaten. Daarentegen, komt het verre werk ook met enkele nadelen op het vlak van cyberveiligheid. U kunt alle beschermende maatregelen die hierboven beschreven staan hebben toegepast, maar veel zullen er niet werken als de gegevens worden geraadpleegd door werknemers op afstand, die niet binnen uw beschermde bedrijfsnetwerk opereren. Dit is des te meer het geval wanneer ze een publieke WiFi hotspot gebruiken.

De beheeroplossing van mobiele apparaten, zoals beschreven in sectie 2.D., kan helpen met het beheren van werknemers op afstand, alsmede werknemers die op zakenreis zijn. Bovenal moet u ervoor zorgen dat externe werknemers die gevoelige informatie raadplegen dit doen via uw beschermde bedrijfsnetwerk met een beveiligde verbinding.

Windows biedt een verbinding met een externe bureaublad functie, maar dit alleen is niet genoeg om uw gegevens te beveiligen. Als u een beroep doet op externe werknemers, en u het zich niet kan veroorloven dat gegevens worden gelekt of gestolen, is het verstandig om een gespecialiseerde VPN waarmee de externe gebruikers eerst in het bedrijfsnetwerk inloggen alvorens zij een verbinding maken op hun apparaten met behulp van de remote desktop connectie functie. Dit kan ingewikkeld worden, praat dus met uw ICT’ er om te zien of hij of zij een VPN kan configureren voor jouw bedrijfsnetwerk.

Waar begin ik?

- Beoordeel uw beleid met betrekking tot externe werknemers. Hoe verkrijgen externe werknemers toegang tot uw bedrijfsgegevens en zijn die bedrijfsgegevens gevoelig?

- Spreek met uw beheerder over het opzetten van een veilige manier voor externe werknemers om verbinding te maken met het privé bedrijfsnetwerk.

H. Bescherm uw klantengegevens

Dat uw gevoelige bedrijfsgegevens verloren raken of gestolen worden is één ding, maar het is een volledig andere kwestie als uw klanten- of cliëntengegevens in het gedrang komen. Hier zitten ernstige juridische consequenties aan verbonden, dus het loont om de gevoelige informatie van uw klant met de grootst mogelijke zorg te behandelen.

Normaal gesproken bewegen klantengegevens zich door meerdere punten. Als u een e-commercesite uitvoert of anderszins betalingen verwerkt via uw website, is het eerste passagepunt van de gevoelige informatie (inclusief namen en credit card details) van de webbrowser van de klant naar de e-commerce webserver. De beste manier om deze gegevens te beveiligen is door ervoor te zorgen dat uw website gebruik maakt van een SSL-certificaat en het HTTPS-protocol, op zijn minst op de pagina’s die de gevoelige informatie verzamelen. Dit zal ervoor zorgen dat de klantgegevens worden gecodeerd als ze van hun server naar die van u worden overgezet. Als u klantgegevens binnen het bedrijf overbrengt, zou u alle veiligheidseigenschappen moeten toepassen die wij hebben beschreven, met name die met betrekking tot cloud opslag en overdracht.

Waar begin ik?

- Spreek met uw e-commerce provider of interne ontwikkelaars om ervoor te zorgen dat de creditcard- en andere gevoelige informatie wordt verzameld op de veiligst mogelijke manier.

4. Creëer op uw werkplek een cyber veiligheidscultuur

De maatregelen die we hebben beschreven in deze handleiding zijn uitgebreid, en als u alle richtlijnen die relevant zijn voor uw bedrijf volgt, zal het risico op een cyber aanval aanzienlijk lager zijn. Dat wil zeggen, als uw bedrijf alleen uit uzelf bestaat.

Het enige dat nodig is, is een enkele werknemer die klantgegevens verzamelt op een onveilige verbinding of op een onveilige link klikt en malware download en al uw veiligheidssystemen en goedbedoelde pogingen zijn ineens niets meer waard. Dit is waarom de belangrijkste maatregel die u kunt nemen het onderwijzen van uw personeel over het belang van online veiligheid is.

En als u een cyberveiligheid cultuur hebt kunnen creëren op uw werkplek, als u uw cyberveiligheid beleid hebt uitgelegd en ook waarom u deze implementeert, en als u uw personeel zo traint dat ze veilig met hardware en bedrijfsgegevens omgaan, dan zal uw personeel de voornaamste en meest effectieve verdediging tegen cyberaanvallen zijn.

De beste manier om uw werknemers enthousiast te maken over uw cyberveiligheidsplannen is door deze samen met hen te ontwerpen. Hen bij het plan betrekken zal de motivatie bij de uitvoering ervan verhogen. Uw personeelsleden zijn ook de experts met betrekking tot uw onderneming, in zowel zijn zwakheden als zijn sterke punten. Zij zijn degenen die de hele dag met uw gevoelige bedrijfsgegevens werken, en dus kunnen zij het beste vertellen waar de kwetsbaarheden liggen en welke systemen zouden moeten worden versterkt of worden verbeterd.

Begin met het organiseren van regelmatige opleidingssessies met uw personeel over cyberveiligheidskwesties. Tijdens deze sessies kunt u methodologisch door alle belangrijke veiligheidstechnieken heen werken, zoals degenen die wij hierboven hebben uitgewerkt. Zie erop toe dat ze geen wachtwoorden rond laten slingeren op fysieke kleverige nota’s of op hun desktop. Laat ze zien hoe je aanvallen via e-mail voorkomt en bespreek de malware risico’s van gevaarlijke websites. Leer uw medewerkers over de vele, snode manieren waarop hackers kunnen proberen om informatie uit hen te krijgen. Moedig hen aan om welke vertrouwelijke bedrijfsinformatie dan ook niet publiekelijk te bespreken – je weet nooit met wie je aan het spreken bent, of wie er mee zou kunnen luisteren. Maak deze richtlijnen gemakkelijk te volgen en te begrijpen. We hebben een printvriendelijke versie gecreëerd die eenvoudige maatregelen omvat die werknemers kunnen nemen om veilig te blijven. U kunt dit op het prikbord of de koelkast hangen, of het aanpassen aan uw specifieke behoeften.

Leg cybersecurity principes in een geschreven beleid vast, en laat uw werknemers een exemplaar van dit beleid ondertekenen, zodat ze weten hoe belangrijk cyberveiligheid is. U kunt zelfs cybersecurity elementen verwerken in de personeelscontracten.

Onthoud bovenal dat cybersecurity dreigingen voortdurende veranderen. Hackers komen voortdurend met creatievere en verfijndere manieren waarop ze inbreken in computersystemen en gegevens stelen. Blijf op de hoogte van ontwikkelingen in cybersecurity en zorg er ook voor dat uw personeel deze ontwikkelingen volgt.

Waar begin ik?

- Hang onze printervriendelijke versie met cybersecurity richtlijnen op het prikbord van uw kantoor en stuur dit mailsjabloon naar al uw werknemers.

- Ontwikkel een cybersecurity trainingsprogramma voor al uw werknemers.

Nog een laatste persoonlijke noot: wij geloven oprecht dat deze handleiding u en de mensen waar u om geeft kan helpen om zichzelf te beschermen tegen cyber-bedreigingen. Als het net zo belangrijk voor u, als voor ons, is dat uw vrienden en collega’s niet worden aangevallen door hackers, doe ons dan een kleine gunst en deel dit artikel op Facebook en Twitter.

Voel je vrij om een reactie te geven over hoe dit artikel kan worden verbeterd. Jouw feedback is waardevol!